Vào tháng 3 năm 2022, chúng tôi đã xuất bản hướng dẫn cài đặt cửa hàng Google Play trên Windows 11 . Phương pháp này liên quan đến một dự án mã nguồn mở từ GitHub. Thật không may, nó chứa phần mềm độc hại. Đây là cách để sửa chữa nó.

Hãy dẫn đầu với phần quan trọng:

Tại thời điểm này, chúng tôi không có lý do gì để tin rằng bất kỳ thông tin nhạy cảm nào của bạn đã bị xâm phạm.

Mục lục

Đây là những gì đã xảy ra

Windows 11 đã giới thiệu khả năng cài đặt ứng dụng Android nhưng không phải thông qua Cửa hàng Google Play. Đương nhiên, mọi người bắt đầu tìm cách giải quyết vấn đề này. Hướng dẫn mà chúng tôi đã xuất bản bao gồm hướng dẫn tải xuống tập lệnh từ trang web của bên thứ ba. Cuối tuần qua, một nhóm làm việc với tập lệnh đã phát hiện ra nó có chứa phần mềm độc hại.

Lưu ý: Một số trang web khác cũng đề xuất tập lệnh này. Ngay cả khi bạn đã làm theo hướng dẫn của trang web khác, bạn có thể đã tải xuống tập lệnh chứa phần mềm độc hại.

Kịch bản đã làm gì

Tập lệnh đã tải xuống một công cụ – Hộp công cụ Windows – bao gồm tính năng cài đặt cửa hàng Google Play vào thiết bị Windows 11 của bạn. Thật không may, tập lệnh tải xuống Hộp công cụ Windows đã làm được nhiều hơn những gì nó đã quảng cáo. Nó cũng chứa mã xáo trộn sẽ thiết lập một loạt tác vụ đã lên lịch và tạo tiện ích mở rộng trình duyệt nhắm mục tiêu các trình duyệt dựa trên Chromium – Google Chrome, Microsoft Edge và Brave. Chỉ các PC Windows có ngôn ngữ được đặt thành tiếng Anh mới được nhắm mục tiêu.

Tiện ích mở rộng trình duyệt sau đó được chạy trong một cửa sổ trình duyệt “không có đầu” ở chế độ nền, ẩn nó khỏi người dùng một cách hiệu quả. Tại thời điểm này, nhóm phát hiện ra phần mềm độc hại cho rằng mục đích chính của tiện ích này là gian lận quảng cáo, chứ không phải bất cứ điều gì thâm độc hơn.

Các tác vụ đã lên lịch cũng chạy một số tập lệnh khác phục vụ một vài mục đích khác nhau. Ví dụ: một người sẽ theo dõi các tác vụ đang hoạt động trên PC và giết trình duyệt và tiện ích mở rộng đang được sử dụng để gian lận quảng cáo bất cứ khi nào Trình quản lý tác vụ được mở. Ngay cả khi bạn nhận thấy hệ thống của mình hoạt động hơi chậm và đi kiểm tra sự cố, bạn sẽ không tìm thấy sự cố. Một tác vụ được lập lịch riêng, được đặt để chạy 9 phút một lần, sau đó sẽ khởi động lại trình duyệt và tiện ích mở rộng.

Các tác vụ cặp liên quan nhất được tạo sẽ sử dụng curl để tải xuống các tệp từ trang web gốc đã phân phối tập lệnh độc hại, sau đó thực thi bất cứ thứ gì mà nó đã tải xuống. Các tác vụ được thiết lập để chạy 9 phút một lần sau khi người dùng đăng nhập vào tài khoản của họ. Về lý thuyết, điều này có thể được sử dụng để cung cấp các bản cập nhật cho mã độc nhằm bổ sung chức năng cho phần mềm độc hại hiện tại, phân phối phần mềm độc hại hoàn toàn riêng biệt hoặc bất kỳ thứ gì khác mà tác giả muốn.

May mắn thay, kẻ đứng sau cuộc tấn công đã không đến được đó – theo như chúng ta biết, nhiệm vụ cuộn tròn không bao giờ được sử dụng cho bất cứ điều gì khác hơn là tải xuống một bài kiểm tra được gửi có tên “asd”, không làm gì cả. Miền mà tác vụ curl tải xuống các tệp từ đó đã bị xóa nhờ hành động nhanh chóng từ CloudFlare. Điều đó có nghĩa là ngay cả khi phần mềm độc hại vẫn đang chạy trên máy của bạn, nó không thể tải xuống bất kỳ thứ gì khác. Bạn chỉ cần gỡ bỏ nó, và bạn đã sẵn sàng.

Lưu ý: Để nhắc lại: Vì Cloudflare đã xóa miền nên phần mềm độc hại không thể tải xuống bất kỳ phần mềm bổ sung nào hoặc nhận bất kỳ lệnh nào.

Nếu bạn quan tâm đến việc đọc bản phân tích chi tiết về cách thức phân phối phần mềm độc hại được thực hiện và nhiệm vụ của mỗi tác vụ, thì phần mềm này có sẵn trên GitHub .

Cách khắc phục

Có hai tùy chọn có sẵn ngay bây giờ để sửa chữa nó. Đầu tiên là tự xóa tất cả các tệp bị ảnh hưởng và các tác vụ đã lên lịch theo cách thủ công. Thứ hai là sử dụng tập lệnh được viết bởi những người phát hiện ra phần mềm độc hại ngay từ đầu.

Lưu ý: Hiện tại, không có phần mềm chống vi-rút nào phát hiện hoặc loại bỏ phần mềm độc hại này nếu phần mềm này đang chạy trên máy của bạn.

Dọn dẹp thủ công

Chúng tôi sẽ bắt đầu bằng cách xóa tất cả các tác vụ độc hại, sau đó chúng tôi sẽ xóa tất cả các tệp và thư mục mà nó đã tạo.

Xóa công việc độc hại

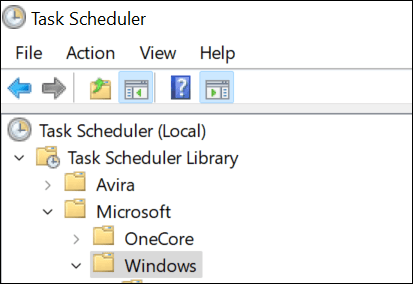

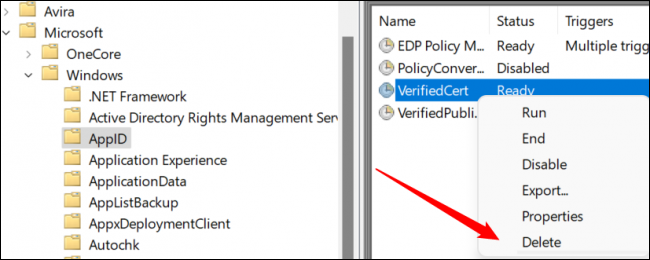

Tất cả các tác vụ được tạo đều được đặt dưới các tác vụ Microsoft > Windows tasks trong Task Scheduler. Đây là cách tìm và loại bỏ chúng.

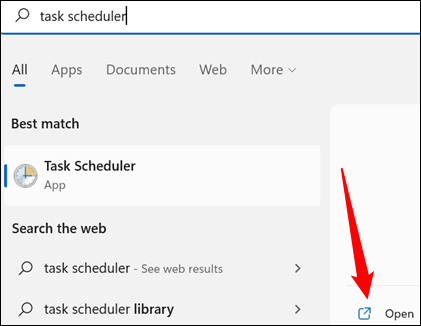

Nhấp vào Bắt đầu, sau đó nhập “Task Scheduler” vào thanh tìm kiếm và nhấn Enter hoặc nhấp vào “Open”.

Bạn cần điều hướng đến các tác vụ Microsoft > Windows tasks. Tất cả những gì bạn cần làm là nhấp đúp vào “Task Scheduler Library”, “Microsoft”, sau đó nhấp vào “Windows” theo thứ tự đó. Điều đó cũng đúng khi mở bất kỳ nhiệm vụ nào được liệt kê bên dưới.

Khi bạn đã ở đó, bạn đã sẵn sàng để bắt đầu xóa các tác vụ. Phần mềm độc hại tạo ra tới 8 tác vụ.

Lưu ý: Do phần mềm độc hại hoạt động như thế nào, bạn có thể không có tất cả các dịch vụ được liệt kê.

Bạn cần xóa bất kỳ cái nào trong số này hiện có:

- AppID > VerifiedCert

- Application Experience > Maintenance

- Services > CertPathCheck

- Services > CertPathw

- Servicing > ComponentCleanup

- Servicing > ServiceCleanup

- Shell > ObjectTask

- Clip > ServiceCleanup

Khi bạn xác định được dịch vụ độc hại trong Trình lập lịch tác vụ, hãy nhấp chuột phải vào dịch vụ đó, sau đó nhấn “Delete – Xóa”.

Cảnh báo: Không xóa bất kỳ tác vụ nào khác ngoài những tác vụ chính xác mà chúng tôi đã đề cập ở trên. Hầu hết các tác vụ ở đây được tạo bởi chính Windows hoặc bởi các ứng dụng hợp pháp của bên thứ ba.

Xóa tất cả các nhiệm vụ khỏi danh sách trên mà bạn có thể tìm thấy, sau đó bạn đã sẵn sàng chuyển sang bước tiếp theo.

Loại bỏ các tệp và thư mục độc hại

Phần mềm độc hại chỉ tạo ra một số ít tệp và may mắn thay, chúng chỉ chứa trong ba thư mục:

- C:\systemfiles

- C:\Windows\security\pywinvera

- C:\Windows\security\pywinveraa

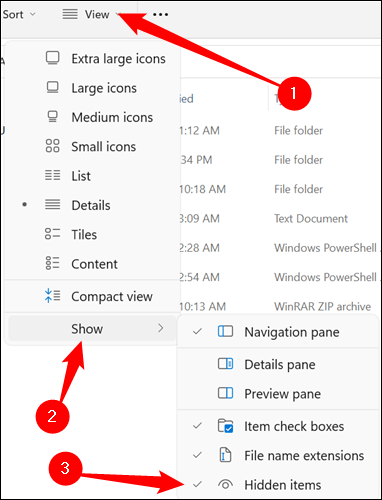

Đầu tiên, hãy mở File Explorer. Ở đầu File Explorer, hãy nhấp vào “View – Xem”, chuyển đến “Show” và sau đó đảm bảo rằng “Hidden items” được chọn.

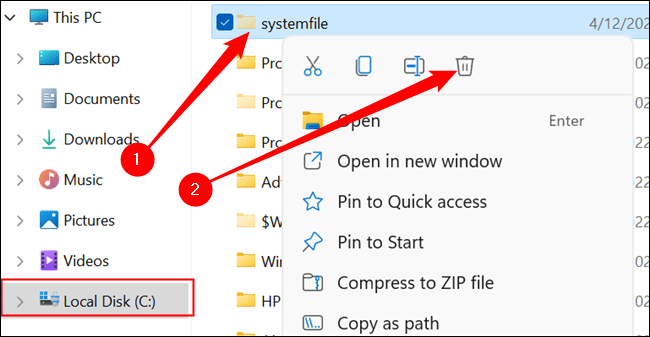

Tìm một thư mục hơi trong suốt có tên là “systemfile”. Nếu nó ở đó, hãy nhấp chuột phải vào nó và nhấn “Delete”.

Cảnh báo: Hãy chắc chắn rằng bạn xác định chính xác các thư mục mà chúng tôi sắp xóa. Việc vô tình xóa các thư mục Windows thực sự có thể gây ra sự cố. Nếu bạn làm điều đó, hãy khôi phục chúng từ Thùng rác càng sớm càng tốt.

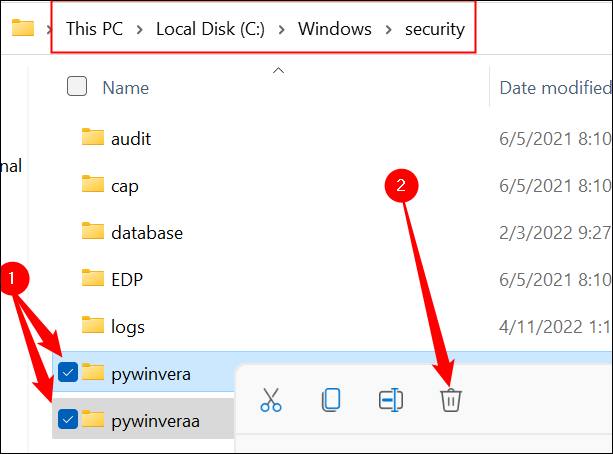

Sau khi bạn xóa thư mục “systemfiles”, hãy bấm đúp vào thư mục Windows, sau đó cuộn cho đến khi bạn tìm thấy thư mục “Security”. Bạn đang tìm kiếm hai thư mục: một thư mục có tên là “pywinvera” và thư mục kia có tên là “pywinveraa”. Nhấp chuột phải vào từng người trong số họ, sau đó nhấp vào “Delete – Xóa”.

Lưu ý: Xóa tệp và thư mục trong thư mục Windows có thể sẽ kích hoạt cảnh báo về việc cần đặc quyền quản trị. Nếu được nhắc, hãy tiếp tục và cho phép nó. (Tuy nhiên, hãy chắc chắn rằng bạn chỉ xóa các tệp và thư mục chính xác mà chúng tôi đề cập ở đây.)

Bạn đã hoàn tất – tuy gây phiền nhiễu nhưng phần mềm độc hại cụ thể này không làm quá nhiều việc để bảo vệ chính nó.

Dọn dẹp bằng Script

Những người có đôi mắt đại bàng tương tự đã xác định được phần mềm độc hại ngay từ đầu cũng đã dành cả cuối tuần để phân tích mã độc, xác định cách nó hoạt động và cuối cùng, viết một kịch bản để loại bỏ nó. Chúng tôi muốn gửi lời cảm ơn đến nhóm vì những nỗ lực của họ.

Bạn đúng khi tin tưởng một tiện ích khác từ GitHub khi xem xét cách chúng tôi đến đây. Tuy nhiên, hoàn cảnh có một chút khác biệt. Không giống như tập lệnh liên quan đến việc phân phối mã độc, tập lệnh xóa ngắn và chúng tôi đã kiểm tra thủ công – từng dòng một. Chúng tôi cũng tự lưu trữ tệp để đảm bảo rằng tệp không thể được cập nhật mà không cho chúng tôi cơ hội để xác nhận rằng tệp an toàn theo cách thủ công. Chúng tôi đã thử nghiệm tập lệnh này trên nhiều máy để đảm bảo rằng nó có hiệu quả.

Đầu tiên, tải xuống tập lệnh đã nén từ trang web của chúng tôi , sau đó giải nén tập lệnh ở bất kỳ đâu bạn muốn.

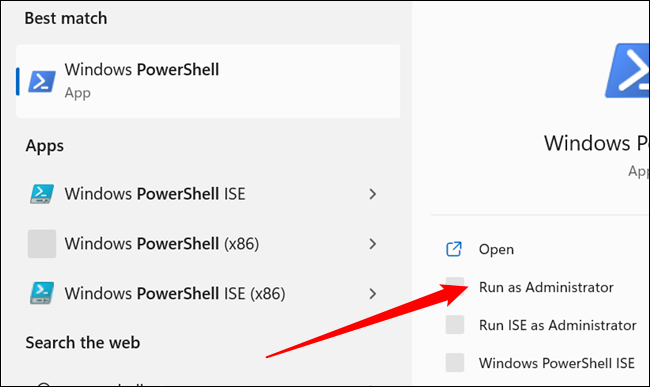

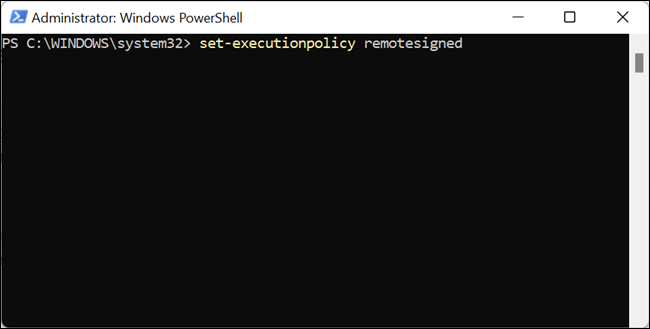

Sau đó, bạn cần kích hoạt các tập lệnh. Nhấp vào nút Bắt đầu, nhập “PowerShell” vào thanh tìm kiếm và nhấp vào “ Chạy với tư cách quản trị viên ”.

Sau đó, nhập hoặc dán set-executionpolicy remotesigned vào cửa sổ PowerShell và nhấn Y. Sau đó, bạn có thể đóng cửa sổ PowerShell.

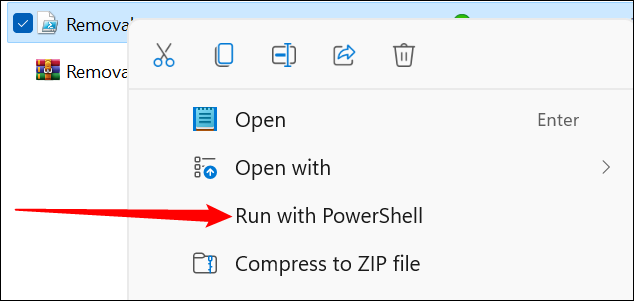

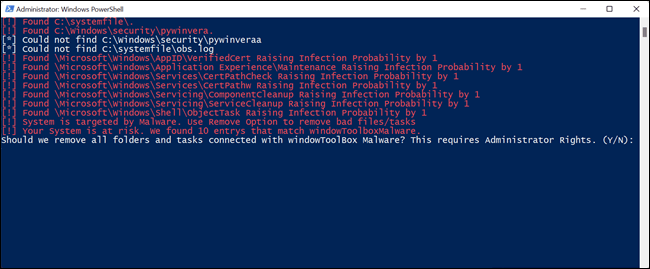

Điều hướng đến thư mục tải xuống của bạn, nhấp chuột phải vào Removal.ps1 và nhấp vào “Run with PowerShell” Tập lệnh sẽ kiểm tra các tác vụ, thư mục và tệp độc hại trên hệ thống của bạn.

Nếu chúng hiện diện, bạn sẽ được cung cấp tùy chọn để xóa chúng. Nhập “Y” hoặc “y” vào cửa sổ PowerShell, sau đó nhấn Enter.

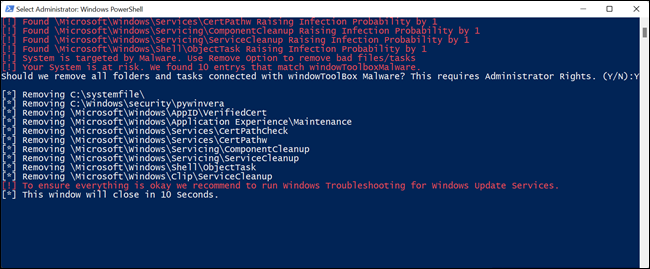

Sau đó, tập lệnh sẽ xóa tất cả rác do phần mềm độc hại tạo ra.

Khi bạn đã chạy tập lệnh xóa, hãy đưa chính sách thực thi tập lệnh của bạn về cài đặt mặc định. Mở PowerShell với tư cách quản trị viên, nhập set-executionpolicy default và nhấn Y. Sau đó đóng cửa sổ PowerShell.

Những gì đã làm

Tình hình đang phát triển và chúng tôi đang theo dõi mọi thứ như hiện tại. Vẫn còn một số câu hỏi chưa được trả lời – chẳng hạn như tại sao một số người báo cáo rằng Máy chủ OpenSSH không giải thích được đang được cài đặt. Nếu bất kỳ thông tin mới quan trọng nào được đưa ra, chúng tôi sẽ đảm bảo cập nhật cho bạn.

Một lần nữa, chúng tôi muốn gửi lời cảm ơn đặc biệt tới những người đã tìm ra cách hoạt động của phần mềm độc hại và xây dựng một tập lệnh để tự động xóa nó. Không theo thứ tự đặc biệt:

- Pabumake

- BlockyTheDev

- blubbablasen

- Kay

- Limn0

- LinuxUserGD

- Mikasa

- OptionalM

- Sonnenläufer

- Zergo0

- Zuescho

- Cirno

- Harromann

- Janmm14

- luzeadev

- XplLiciT

- Zeryther